Как заблокировать IP на Windows

Как заблокировать IP на Windows |

Предыдущая Содержание Следующая |

|

|

http://www.mywebhostingblog.net/aspnet-web-hosting/how-to-block-ip-on-windows/

Очень легко заблокировать один IP адрес на сервере Linux, но установленный на Windows по умолчанию брандмауэр не позволяет заблокировать один IP адрес на сервере или для отдельных портов. Однако Microsoft реализовала это и ввела Политики Безопасности IP (IP Security Polices) в настройках Локальной Политики Безопасности при выпуске SP2. Но большинство из нас не знают об этой настройке и мы в основном используем брандмауэр от сторонней фирмы и платим им за лицензию. Однако, брандмауэр на Windows 2008 Server является гораздо более развитым, чем на Windows 2003.

Как бы то ни было, ниже перечислены подробные шаги вместе с изображениями о том, как блокировать IP с помощью политики безопасности IP в Windows. Эта опция также доступна на XP, а также Windows 2003 Server Edition. Как заблокировать IP на Windows

Вы можете открыть MMC с помощью START >> RUN >> MMC и добавить новую оснастку для политики безопасности IP с помощью следующих шагов:

Щёлкните Пуск (‘Start’) > Выполнить (‘Run’) > введите ‘MMC’ нажмите ОК. В консоли щёлкните > "Консоль" (‘File’) > "Добавить и удалить оснастку" (‘Add/Remove Snap in’) В "Изолированная оснастка" (‘Standalone Tab’) нажмите кнопку "Добавить" (‘Add’) Выберите "Монитор IP безопасности" (‘IP Security Policy Managment’) > "Добавить" (‘ADD’) > "Управление компьютером" (‘Local Computer’) > "Готово" (‘Finish’) > "Закрыть" (‘Сlose’) > ‘OK’ Теперь вернитесь обратно в консоль управления.

ИЛИ

Чтобы открыть консоль управления политикой безопасности IP просто откройте "Пуск" (START) >> "Программы" ("PROGRAMS") >> "Администрирование" ("ADMINISTRATIVE TOOLS") >> "Локальная политика безопасности" ("LOCAL SECURITY POLICIES ON LOCAL COMPUTER").

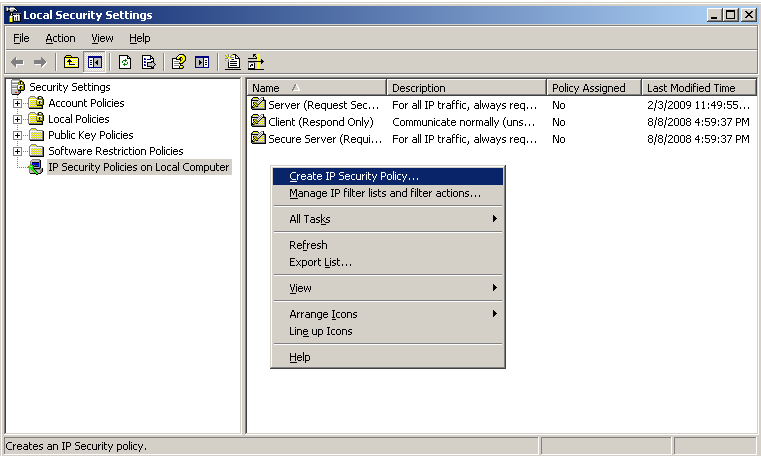

1.Выберите "Политики безопасности IP" (IP Security Policies) и сделайте щелчок правой кнопкой на правой панели, чтобы выбрать создание новой политики. Экран будет выглядеть, как показано ниже:  Рисунок 1.

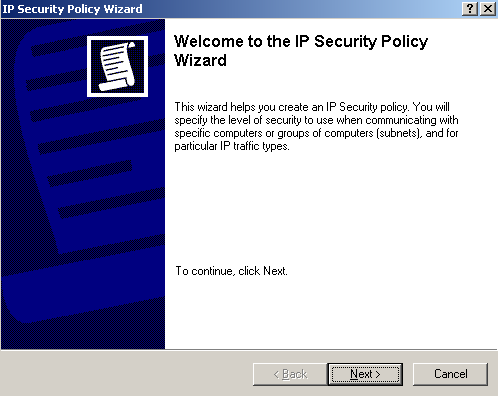

2.Это откроет мастер создания политики безопасности IP, просто щёлкните по кнопке "Далее" ("Next").  Рисунок 2.

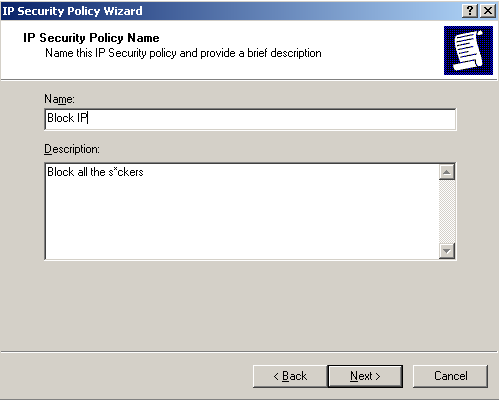

3.На следующем экране вы должны задать имя вашей политики и её описание, а затем щёлкнуть по кнопке "Далее" ("Next").  Рисунок 3.

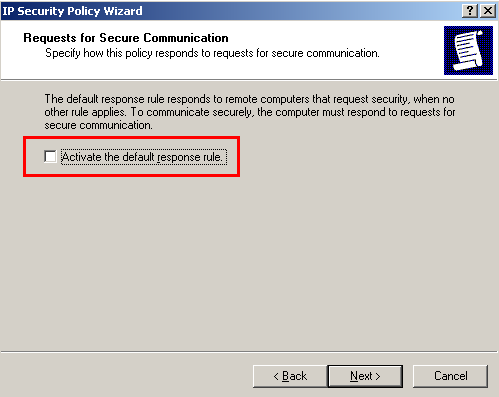

4.Снимите флажок "Использовать правило по умолчанию" (“Activate the default Response Rule”), а затем щёлкните по кнопке "Далее" ("Next").  Рисунок 4.

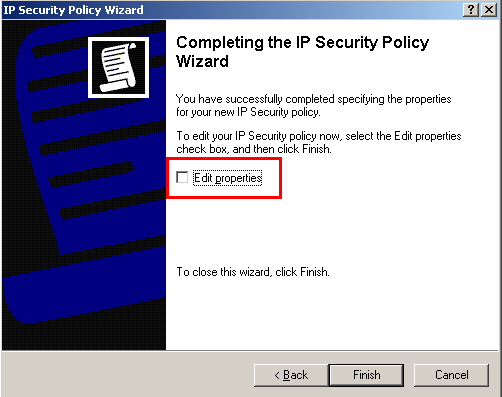

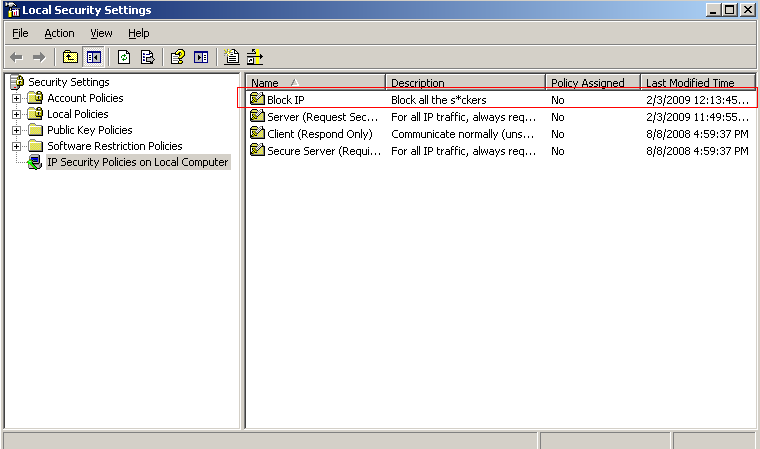

5.На следующем экране снимите флажок "Изменить свойства" ("Edit Properties") и нажмите "Готово" ("Finish").  Рисунок 5. 6.После нажатия на кнопку "Готово" ("Finish"), вы увидите экран, показанный ниже, вместе с вашим правилом, добавленным в список. Теперь создадим список фильтров IP для блокировки IP адресов.  Рисунок 6.

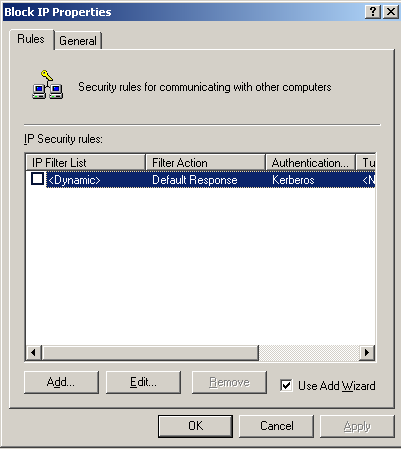

7.Откройте окно свойств двойным щелчком на только что созданном правиле:  Рисунок 7.

8.Так как мы сняли флажок "Использовать правило по умолчанию" (“Activate the default Response Rule”) на шаге 4, правило "Динамический" ("Dynamic") не работает. Нажмите кнопку "Добавить" ("Add"), чтобы открыть "Мастер правил безопасности" ("Security Rule Wizard") и снова щёлкните по кнопке "Добавить" ("Add"), чтобы открыть "Мастер правил безопасности" ("IP Filter List Wizard").  Рисунок 8.

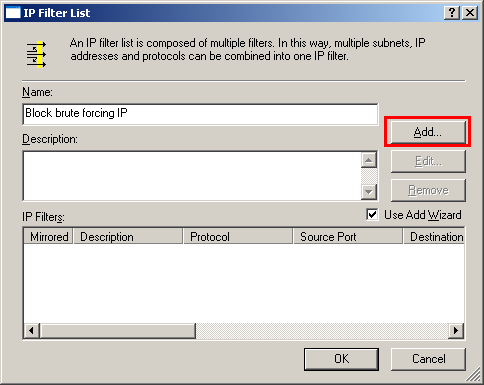

9.Вы увидите экран, похожий на Рисунок 9. Введите название вашего списка и нажмите на кнопку "Добавить" ("Add").  Рисунок 9.

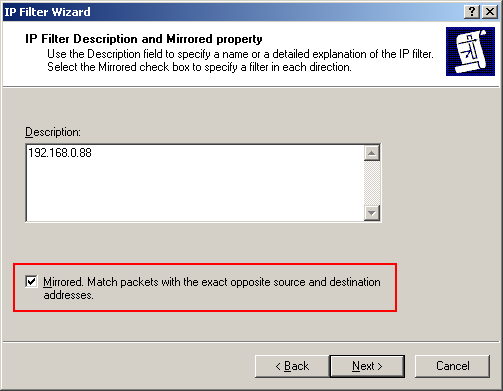

10.Это откроет другое окно для добавления IP адресов и портов в список фильтрации IP. В поле "Описание" ("Description") введите IP адрес, который вы хотите заблокировать, удостоверьтесь, что установлен флажок "Отражённый. Это так же распространяется на пакеты с полностью противоположными адресами источника и назначения" (“Mirrored. Match packets with the exact appropriate source and destination addresses”) и нажмите кнопку "Далее" ("Next").  Рисунок 10.

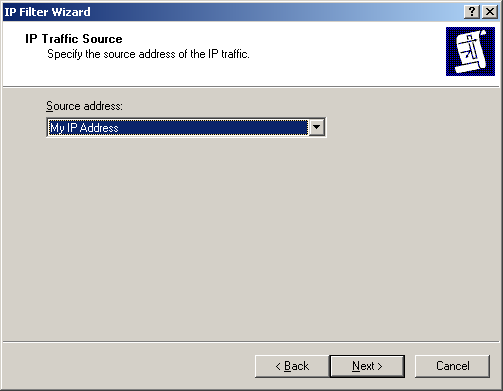

11. Выберите "Мой IP адрес" ("My IP address") в "Адресе источника пакетов" ("Sources Address") из выпадающего списка.  Рисунок 11.

12.Для выбора из списка для обоих адресов источника и назначения (Sources и Destination Address) есть много вариантов. Для работы с этой опцией необходимы некоторые дополнительные знания. Сейчас мы выберем "Мой IP адрес" ("My IP address") и нажмём кнопку "Далее" ("Next").  Рисунок 12.

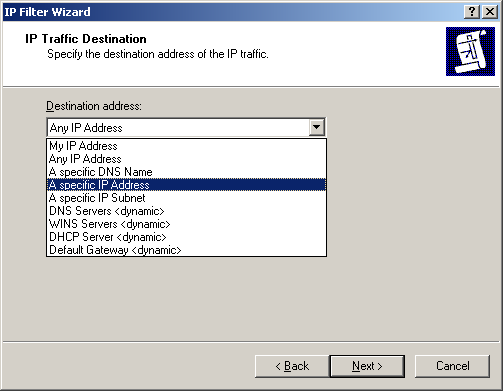

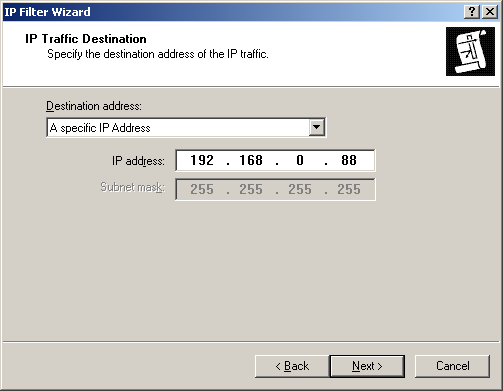

13.В "Адрес назначения пакетов" ("IP Traffic Destination") выбираем "Определённый IP адрес" (“A specific IP Address”) и вводим IP адрес, который хотим заблокировать на своей машине. Здесь мы так же можем выбрать из выпадающего списка подсеть и заблокировать подсеть целиком. После окончания ввода IP адреса или подсети нажмите кнопку "Далее" ("Next").  Рисунок 13.

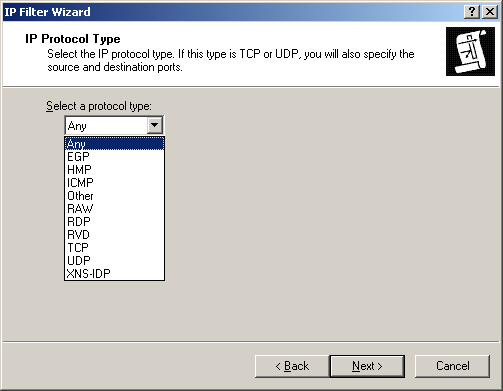

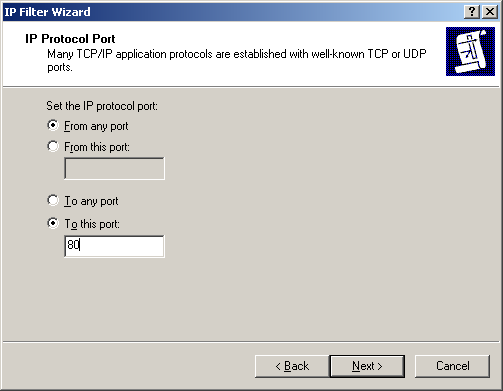

14. В "Протокол" ("IP Protocol Type") вы можете указать протокол, который вы хотите заблокировать, он может быть любым из списка, например, TCP, UDP, ICMP и так далее. Мы выберем "Любой" ("Any"), что означает все соединения с указанным IP адресом. Если вы выберете протокол из списка и нажмёте "Далее" ("Next"), вам будет предложено ввести номер порта, который вы хотите заблокировать, например, 80 (смотрите Рисунок 14.2). Но так как мы хотим блокировать все порты, мы выбираем "Любой" ("Any"), нажимаем "Далее" ("Next") (Рисунок 14.1), а затем "Готово" ("Finish").  Рисунок 14.1.

Рисунок 14.2.

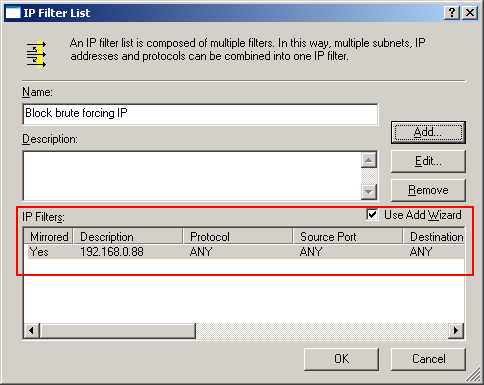

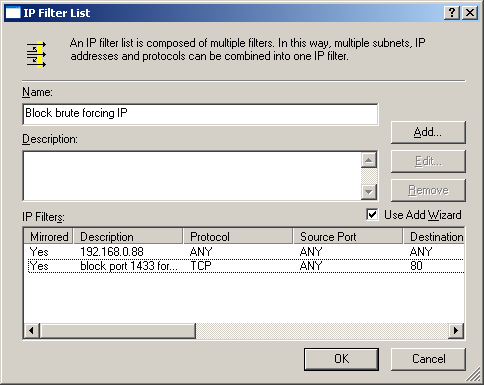

15.После нажатия на кнопку "Готово" ("Finish") вы увидите, что правило было добавлено в список фильтрации по IP. Если вы хотите добавить другие IP и подсети, щёлкните по кнопке "Добавить" ("Add") и добавьте другое правило или заблокируйте второй IP адрес. После окончания вы будете иметь правила, как показано на Рисунке 15.2.  Рисунок 15.1.

Рисунок 15.2.

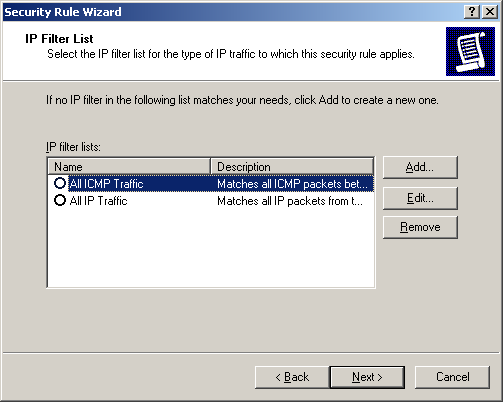

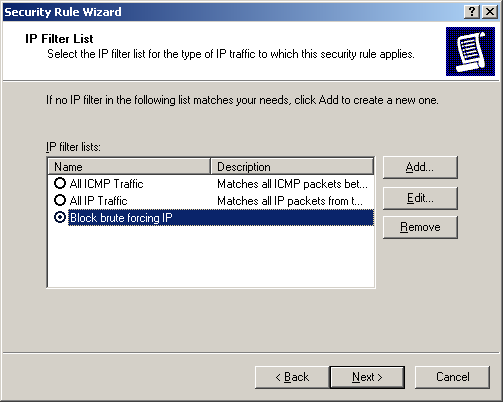

16. После завершения работы со "Списком фильтров IP" ("IP Filter List") нажмите кнопку "OK" для возврата в "Мастер правил безопасности" ("Security Rule Wizard"). Укажите список фильтрации IP, который был создан с помощью переключателя и нажмите "Далее" ("Next").  Рисунок 16.

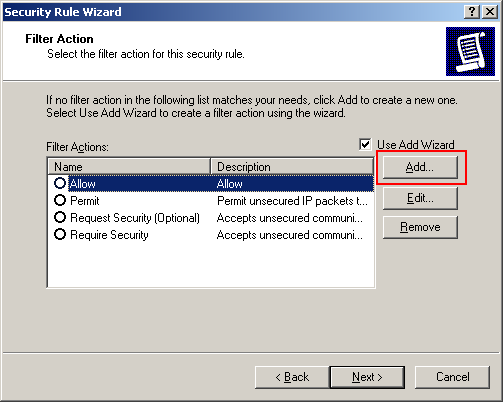

17.На следующем окне "Мастера правил безопасности" ("Security Rule Wizard") вы не увидите каких-либо действий в качестве фильтра блокировки, так как по умолчанию он не создаётся. Мы создадим новый фильтр, чтобы заблокировать подключение, нажав на кнопку "Добавить" ("Add").  Рисунок 17.

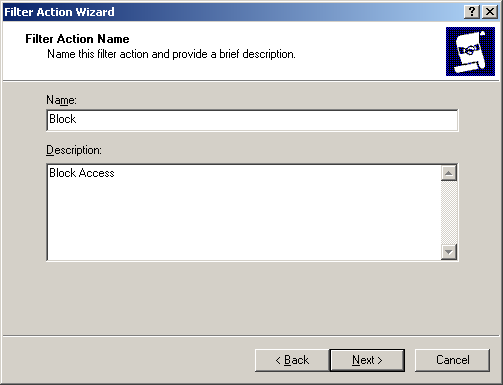

18.В поле "Имя" ("Name") введите “Block” и любое описание, какое хотите, и нажмите "Далее" ("Next").  Рисунок 18.

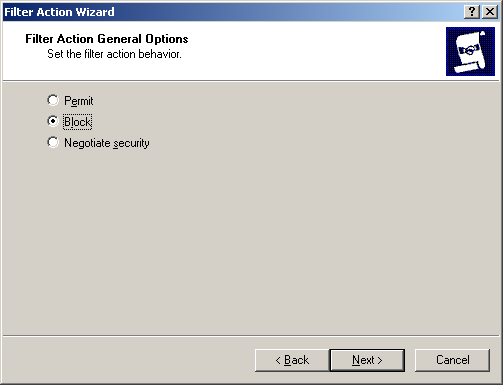

19.В "Общие параметры действия фильтра" ("Filter Action General options") выберите "Блокировать" ("Block") и нажмите "Далее" ("Next").  Рисунок 19.

20. А затем нажмите "Готово" ("Finish"), чтобы вернуться обратно в "Мастер правил безопасности" ("Security Rule Wizard").  Рисунок 20.

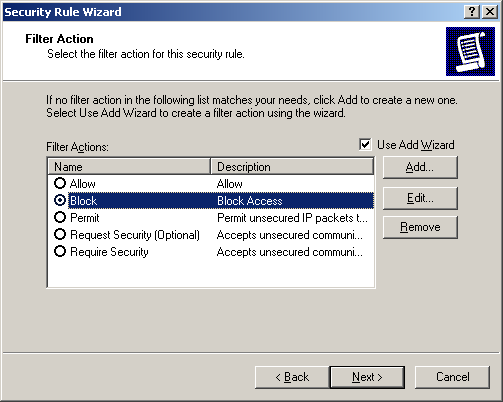

21.Это добавит опцию "Block" в список "Действия фильтра" ("Filter Actions"), переключите переключатель и нажмите "Далее" ("Next").  Рисунок 21.

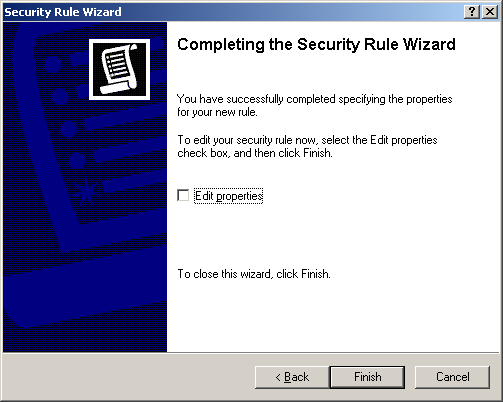

22.Для завершения работы "Мастер правил безопасности" ("Security Rule Wizard") нажмите "Готово" ("Finish").  Рисунок 22.

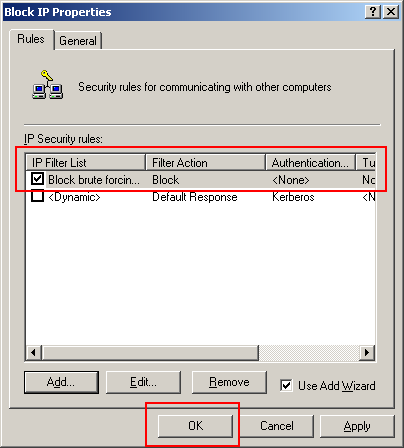

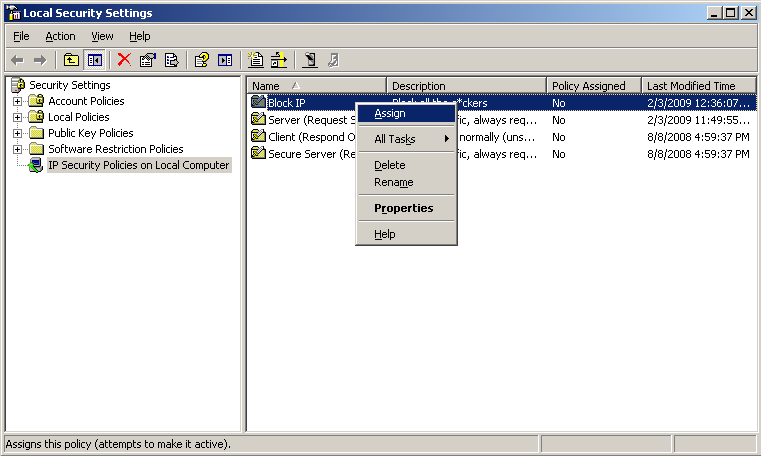

23.Вы увидите правило, добавленное в список, можно добавить другие правила с помощью тех же шагов. Для завершения работы с правилами просто нажмите "OK".  Рисунок 23. 24.Теперь, поскольку мы уже создали правила, чтобы заблокировать желаемый IP адрес, просто щёлкните правой кнопкой мыши на политику безопасности IP и выберите пункт "Назначить" ("Assign"), чтобы активировать правило на сервере.  Рисунок 24.

Есть много возможностей обезопасить весь ваш сервер с помощью политики безопасности IP. Вы можете создать правила для блокировки каждого на RDP порту TCP 3389 и позволять работать только избранным IP адресам. IP Secuirity является основанным на IP и порту приложением, а не сервисом, и вы можете создать правила, как вам угодно.

|

| Предыдущая Содержание Следующая |